[recovery mode] Непрерывность бизнеса при постоянных катастрофах

Пашков Кузьма — Lead InfoSec, EMC trainer @ training.muk.ua Непрерывность бизнеса Ухудшающаяся политическая и экономическая ситуация в странах СНГ имеет и позитивную сторону – руководители высшего звена как в государственных так и в коммерческих организациях вынуждены принимать более правильные...

[recovery mode] Непрерывность бизнеса при постоянных катастрофах

Пашков Кузьма — Lead InfoSec, EMC trainer @ training.muk.ua Непрерывность бизнеса Ухудшающаяся политическая и экономическая ситуация в странах СНГ имеет и позитивную сторону – руководители высшего звена как в государственных так и в коммерческих организациях вынуждены принимать более правильные...

Новый криптовымогатель «Locky»

Исследователями в области информационной безопасности был обнаружен новый тип ransomwave — вредоносной программы, шифрующей пользовательские файлы и требующей выкуп в bitcoin. Новый криптовымогатель, который сами создатели назвали «locky», распространяется не совсем стандартным для подобного ПО...

Новый криптовымогатель «Locky»

Исследователями в области информационной безопасности был обнаружен новый тип ransomwave — вредоносной программы, шифрующей пользовательские файлы и требующей выкуп в bitcoin. Новый криптовымогатель, который сами создатели назвали «locky», распространяется не совсем стандартным для подобного ПО...

Реверс протокола СКУД RS485 от Perco. Берегите линии своих СКУД от вторжения

Участвуя последнее время в разных интересных проектах, возникла задачка альтернативного управления продуктом Perco Электронная проходная KT02.3. Данный продукт является законченным решением и не подразумевает использование в составе других систем СКУД, а также какого-либо вторжения в свою среду...

[Перевод] Есть идея: защита данных на Android с помощью eCryptfs

Защита данных на мобильных устройствах заботит всех. Пользователей, создателей операционных систем, разработчиков приложений. Для многих смартфон стал центром персональной цифровой вселенной. Здесь личная жизнь и работа. Переписка и номера телефонов, клиенты социальных сетей и сведения о банковских...

Первые доклады PHDays VI: как ломают транспортные карты, ставят хакерские «мышеловки» и продают уязвимости за 100 000 $

31 января закончилась первая волна приема заявок на участие в шестом международном форуме по практической безопасности Positive Hack Days, который состоится в Москве 17 и 18 мая 2016 года в московском Центре международной торговли. Желающие выступить на форуме, но не успевшие подать заявку, смогут...

Первые доклады PHDays VI: как ломают транспортные карты, ставят хакерские «мышеловки» и продают уязвимости за 100 000 $

31 января закончилась первая волна приема заявок на участие в шестом международном форуме по практической безопасности Positive Hack Days, который состоится в Москве 17 и 18 мая 2016 года в московском Центре международной торговли. Желающие выступить на форуме, но не успевшие подать заявку, смогут...

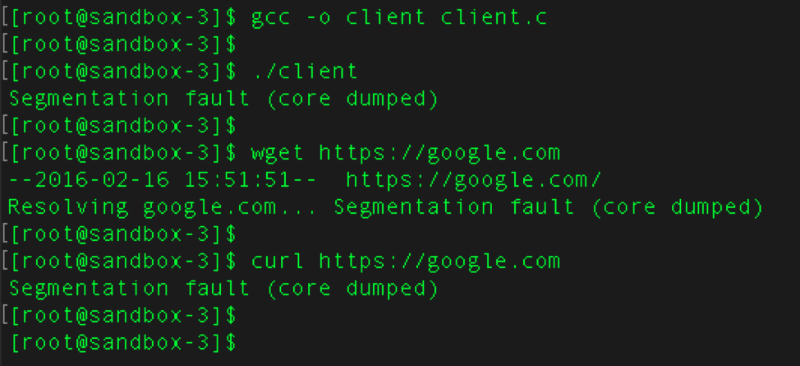

Критическая уязвимость библиотеки glibc позволяет осуществлять удаленное выполнение кода

Исследователи Google обнаружили критическую уязвимость в библиотеке glibc (GNU C Library). В функции getaddrinfo(), которая отвечает за разбор доменных имен, происходит переполнение буфера — ошибка позволяет злоумышленникам осуществлять удаленное выполнение кода. Эксплуатация уязвимости, получившей...

Критическая уязвимость Cisco ASA: В чем проблема, и как защититься

Исследователи компании Exodus Intelligence Дэвид Барксдейл, Джордан Грусковняк и Алекc Уилер обнаружили критическую уязвимость в межсетевых экранах Cisco ASA. Ошибка безопасности позволяет удаленному неавторизованному пользователю осуществлять выполнение произвольного кода или перезагружать...

Критическая уязвимость Cisco ASA: В чем проблема, и как защититься

Исследователи компании Exodus Intelligence Дэвид Барксдейл, Джордан Грусковняк и Алекc Уилер обнаружили критическую уязвимость в межсетевых экранах Cisco ASA. Ошибка безопасности позволяет удаленному неавторизованному пользователю осуществлять выполнение произвольного кода или перезагружать...

Как контролировать безопасность облачных сервисов с новым Azure Security Center

Положа руку на сердце, все ли из нас являются экспертами по вопросам безопасности? Лично я таковым не являюсь, и очень хотел бы, чтобы какой-то искусственный интеллект подумал про безопасность и сказал мне, где у меня потенциальные дырки… а дальше я уже разберусь. В Azure в preview появилась...

[Из песочницы] Безопасность средств безопасности: СКУД

Дисклеймер Материалы, приведенные ниже, несут исключительно научно-исследовательский характер. Данное исследование проводилось автором исключительно в научно-исследовательских целях, его результаты не являются и не могут признаваться руководством к совершению каких-либо противоправных действий. При...

[Из песочницы] Безопасность средств безопасности: СКУД

Дисклеймер Материалы, приведенные ниже, несут исключительно научно-исследовательский характер. Данное исследование проводилось автором исключительно в научно-исследовательских целях, его результаты не являются и не могут признаваться руководством к совершению каких-либо противоправных действий. При...

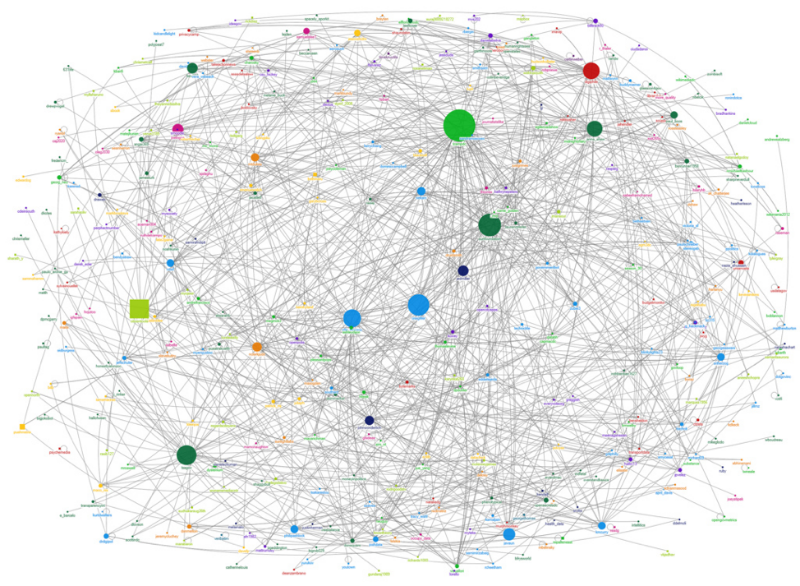

Как графовые базы данных помогают бороться с мошенничеством в e-commerce

Мы в «Латере» занимаемся созданием биллинга для операторов связи. В блоге на Хабре мы не только рассказываем об особенностях нашей системы и деталях ее разработки (например, обеспечении отказоустойчивости), но и публикуем материалы о работе с инфраструктурой и использовании технологий. Инженер...

Как графовые базы данных помогают бороться с мошенничеством в e-commerce

Мы в «Латере» занимаемся созданием биллинга для операторов связи. В блоге на Хабре мы не только рассказываем об особенностях нашей системы и деталях ее разработки (например, обеспечении отказоустойчивости), но и публикуем материалы о работе с инфраструктурой и использовании технологий. Инженер...

Бэкдор для Skype похищает данные

Исследователи Palo Alto Networks обнаружили бэкдор, способный похищать из Skype видео, аудио, сообщения и скриншоты. Читать дальше →...

Бэкдор для Skype похищает данные

Исследователи Palo Alto Networks обнаружили бэкдор, способный похищать из Skype видео, аудио, сообщения и скриншоты. Читать дальше →...