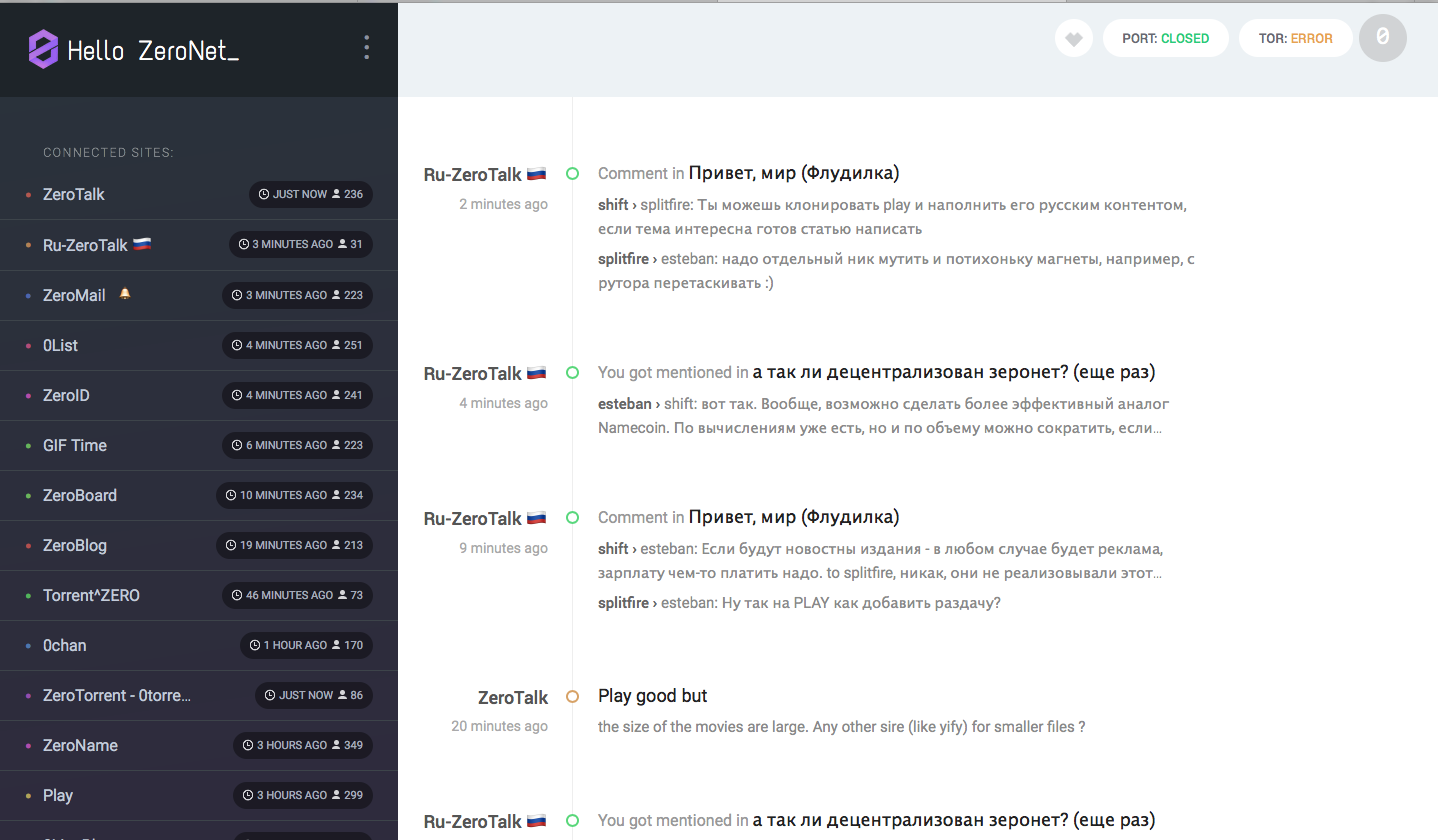

ZeroNet — По настоящему распределенная сеть — год спустя

Примерно год назад я писал об этой сети ZeroNet — Распределенные сайты через Bittorrent и Bitcoin тогда еще хабр был торт и в комментариях были обсуждения о том насколько сеть распределена. Да, год назад действительно были вопросы, но теперь всё изменилось. Внутри: Что это такое этот ваш ZeroNet...

Готовимся к экзамену CISA. Практики Business Continuity

Пашков Кузьма — Lead InfoSec, EMC trainer @ training.muk.ua Разобравшись в прошлых статьях с определениями и пользой Business Continuity (далее BC) нужно рассмотреть практики ее реализации. Читать дальше →...

Готовимся к экзамену CISA. Практики Business Continuity

Пашков Кузьма — Lead InfoSec, EMC trainer @ training.muk.ua Разобравшись в прошлых статьях с определениями и пользой Business Continuity (далее BC) нужно рассмотреть практики ее реализации. Читать дальше →...

Критическая уязвимость коммутаторов Cisco Nexus 3000 Series и 3500 Platform позволяет получить к ним удаленный доступ

В программном обеспечении коммутаторов Cisco Nexus 3000 Series и 3500 Platform, использующихся для построении инфраструктуры ЦОД, обнаружена критическая уязвимость, которая позволяет злоумышленнику получить удаленный доступ к устройству и его консоли с привилегиями root-пользователя. Читать дальше...

Критическая уязвимость коммутаторов Cisco Nexus 3000 Series и 3500 Platform позволяет получить к ним удаленный доступ

В программном обеспечении коммутаторов Cisco Nexus 3000 Series и 3500 Platform, использующихся для построении инфраструктуры ЦОД, обнаружена критическая уязвимость, которая позволяет злоумышленнику получить удаленный доступ к устройству и его консоли с привилегиями root-пользователя. Читать дальше...

Security Week 09: атака DROWN, HackingTeam возвращается, впечатления c RSA Conference 2016

Сегодня в Сан-Франциско заканчивается одно из важных мероприятий в индустрии инфобезопасности — конференция RSA. Свои решения здесь представляют более 400 компаний. Здесь есть все: от точечных решений защите VPN и шифрованию до комплексных систем безопасности. Одной из ключевых тем конференции...

Security Week 09: атака DROWN, HackingTeam возвращается, впечатления c RSA Conference 2016

Сегодня в Сан-Франциско заканчивается одно из важных мероприятий в индустрии инфобезопасности — конференция RSA. Свои решения здесь представляют более 400 компаний. Здесь есть все: от точечных решений защите VPN и шифрованию до комплексных систем безопасности. Одной из ключевых тем конференции...

Безопасность прошивок на примере подсистемы Intel Management Engine

В предыдущей статье был описан ход исследования безопасности прошивок промышленных коммутаторов. Мы показали, что обнаруженные архитектурные недостатки позволяют легко подделывать образы прошивок, обновлять ими свитчи и исполнять свой код на них (а в некоторых случаях — и на подключающихся к...

Антивирусный бот для Telegram

На прошлой неделе «Доктор Веб» выпустил антивирусного бота для Telegram. Я, как непосредственный участник этого проекта, хотел бы от лица всей команды рассказать о том, зачем мы сделали этого бота, как он работает и пора ли уже отказываться от настольного антивируса. Ссылка не содержит угроз...

Антивирусный бот для Telegram

На прошлой неделе «Доктор Веб» выпустил антивирусного бота для Telegram. Я, как непосредственный участник этого проекта, хотел бы от лица всей команды рассказать о том, зачем мы сделали этого бота, как он работает и пора ли уже отказываться от настольного антивируса. Ссылка не содержит угроз...

Защита на всех стадиях кибератак

Решения HPE позволяют выстроить комплексную систему обороны от кибератак, в том числе осуществляемых с использованием принципиально новых способов проникновения в корпоративные системы. Кибератаки становятся все более массовыми и изощренными. Одной из ключевых причин массовости кибератак становится...

Защита на всех стадиях кибератак

Решения HPE позволяют выстроить комплексную систему обороны от кибератак, в том числе осуществляемых с использованием принципиально новых способов проникновения в корпоративные системы. Кибератаки становятся все более массовыми и изощренными. Одной из ключевых причин массовости кибератак становится...

Практическая подготовка в области ИБ: Корпоративные лаборатории 2016, перезагрузка

Начну с короткого анекдота, который довольно хорошо можно спроецировать на тему ИБ: — А объявления в газетах дают результаты? — Конечно! В понедельник вышло объявление о том, что мы ищем сторожа, а уже в среду нас обокрали. «Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер....

Практическая подготовка в области ИБ: Корпоративные лаборатории 2016, перезагрузка

Начну с короткого анекдота, который довольно хорошо можно спроецировать на тему ИБ: — А объявления в газетах дают результаты? — Конечно! В понедельник вышло объявление о том, что мы ищем сторожа, а уже в среду нас обокрали. «Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер....

[recovery mode] Защита сайта от DDOS атаки. Руководство для «чайников»

Предупреждение Эта инструкция для новичков, которые не понимают, что такое DDOS атака и как от нее защитить сайт. То есть для полных «чайников». Эта инструкция написана таким же полным «чайником», поэтому тут не будет заумных рассуждений, описаний видов DDOS атак и способов защит от них, а также...

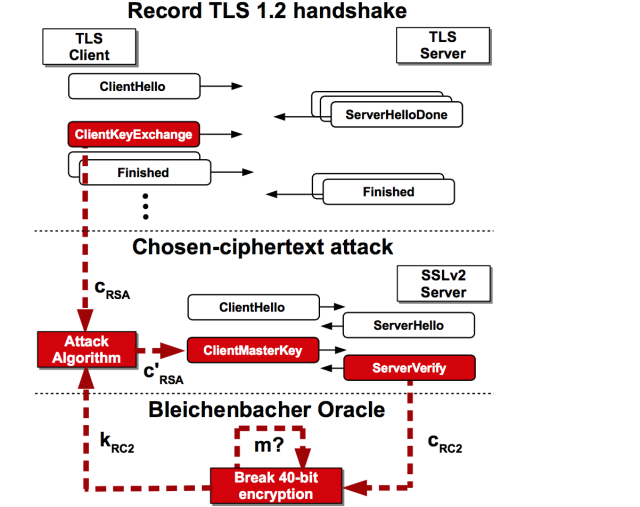

Уязвимость DROWN в SSLv2 позволяет дешифровать TLS-трафик

SSLv2, протокол шифрования от Netscape, вышедший в 1995 году и потерявший актуальность уже в 1996, казалось бы, в 2016 году должен быть отключен во всем ПО, использующем SSL/TLS-шифрование, особенно после уязвимостей POODLE в SSLv3, позволяющей дешифровать 1 байт за 256 запросов, и FREAK, связанной...

Радиопередатчик на системной шине ПК

Некоторые компьютеры в целях безопасности специально изолированы от внешнего мира (air gap или физическая изоляция). У них отсутствует доступ в интернет, нет локальной сети, WiFi, Bluetooth, отключены даже USB-интерфейс и аудиокарта. Как же в таком случае передать информацию с этого компьютера?...

Радиопередатчик на системной шине ПК

Некоторые компьютеры в целях безопасности специально изолированы от внешнего мира (air gap или физическая изоляция). У них отсутствует доступ в интернет, нет локальной сети, WiFi, Bluetooth, отключены даже USB-интерфейс и аудиокарта. Как же в таком случае передать информацию с этого компьютера?...