Летняя стажировка в Positive Technologies: результаты отбора и немного статистики

Не так давно мы объявили на «Хабре» о запуске новой образовательной инициативы — летней стажировке для студентов, практиков информационной безопасности, HackQuest-еров и просто любителей ИБ. Составленный экспертами Positive Technologies курс онлайн-вебинаров называется «Основы практической...

Бесконтактные платежи – на пути к доверию потребителей и разработчиков

Бесконтактные технологии постепенно становятся важной частью современной жизни – как для компаний, так и для рядовых пользователей. За последние несколько лет, например, мы могли наблюдать, как компании, работающие на рынке пассажирских перевозок, прошли путь от внедрения своих собственных систем...

Security Week 30: PHP-порноуязвимость, подслушивание клавиатур, обход UAC в Windows 10

В среду эксперты «Лаборатории» из команды GReAT (Global Research and Analysis Team) отвечали на вопросы пользователей сайта Reddit. Одной из ключевых тем обсуждения стала аттрибуция сложных кибератак. Тема изначально непростая. По понятным причинам инициаторы таких атак никак не анонсируют свои...

Security Week 30: PHP-порноуязвимость, подслушивание клавиатур, обход UAC в Windows 10

В среду эксперты «Лаборатории» из команды GReAT (Global Research and Analysis Team) отвечали на вопросы пользователей сайта Reddit. Одной из ключевых тем обсуждения стала аттрибуция сложных кибератак. Тема изначально непростая. По понятным причинам инициаторы таких атак никак не анонсируют свои...

Почему в Украине всё таки есть белые хакеры

Эта статья будет ответом на недавнюю публикацию Владимира Таратушка. Причин написания статьи у меня было несколько. Первая — это показать, что белые хакеры в Украине есть. Существуют они благодаря одной из программ поощрения поиска уязвимостей, которую проводит Приватбанк. Следующая причина — это...

Positive Development User Group Picnic: безопасная разработка для каждого

Компания Positive Technologies организует Positive Development User Group Picnic — закрытую неформальную встречу для разработчиков и других IТ-специалистов. На ней мы будем рады видеть тех, кто только планирует научиться безопасной разработке или уже имеет опыт создания защищенных приложений....

Positive Development User Group Picnic: безопасная разработка для каждого

Компания Positive Technologies организует Positive Development User Group Picnic — закрытую неформальную встречу для разработчиков и других IТ-специалистов. На ней мы будем рады видеть тех, кто только планирует научиться безопасной разработке или уже имеет опыт создания защищенных приложений....

Как поступить с найденной уязвимостью и что делать если нет Bug Bounty программы?

Если у вас есть информация об уязвимости и вы думаете сколько благодарности за нее вы сможете получить, то ни в коем случае не берите пример со случаев с такими компаниями, как Киевстар, МТС, ПриватБанк, да и многие другие. Ведь самое худшее, во что можно оценить стоимость уязвимости, это оплата...

Как поступить с найденной уязвимостью и что делать если нет Bug Bounty программы?

Если у вас есть информация об уязвимости и вы думаете сколько благодарности за нее вы сможете получить, то ни в коем случае не берите пример со случаев с такими компаниями, как Киевстар, МТС, ПриватБанк, да и многие другие. Ведь самое худшее, во что можно оценить стоимость уязвимости, это оплата...

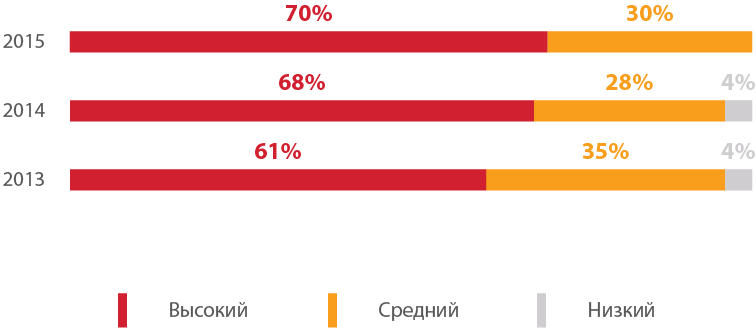

Уязвимости веб-приложений: под ударом пользователи

В 70% веб-сайтов есть критически опасные уязвимости, позволяющие злоумышленникам получать доступ к сайту и причинять серьёзные неприятности не только его владельцу, но и многочисленным пользователям. По средствам разработки самыми дырявыми оказались в 2015 году приложения на Java, значительно...

Во 2 квартале 2016 шифровальщики возглавляют список кибер-атак

Кибер-пространство стало неотъемлемой частью нашей повседневной жизни. Цифровая трансформация затронула домашних и корпоративных пользователей, т.к. количество устройств, подключенных к Сети, продолжает расти. Такие понятия как «цифровой дом» или «BYOD» (Bring Your Own Device) уже являются частью...

Во 2 квартале 2016 шифровальщики возглавляют список кибер-атак

Кибер-пространство стало неотъемлемой частью нашей повседневной жизни. Цифровая трансформация затронула домашних и корпоративных пользователей, т.к. количество устройств, подключенных к Сети, продолжает расти. Такие понятия как «цифровой дом» или «BYOD» (Bring Your Own Device) уже являются частью...

Деньги не спят: кто побеждает в противостоянии хакеров и финансовых организаций

/ фото The Preiser Project CC В нашем блоге на Хабре мы много пишем о развитии технологий финансового рынка. С каждым годом они становятся все сложнее, а тот факт, что банки и биржи притягивают огромные деньги, не удивительно, что хакеры проявляют все более пристальный интерес к сфере финансов. Но...

Деньги не спят: кто побеждает в противостоянии хакеров и финансовых организаций

/ фото The Preiser Project CC В нашем блоге на Хабре мы много пишем о развитии технологий финансового рынка. С каждым годом они становятся все сложнее, а тот факт, что банки и биржи притягивают огромные деньги, не удивительно, что хакеры проявляют все более пристальный интерес к сфере финансов. Но...

Критические уязвимости в Drupal: подробности и эксплоиты

Команда безопасности проекта Drupal опубликовала исправления для целого ряда критических уязвимостей. Ошибки безопасности затрагивают как популярные плагины, так и ядро системы. Уязвимости обнаружены в модулях RESTful Web Services (используется для предоставления REST API к функциям Drupal), Coder...

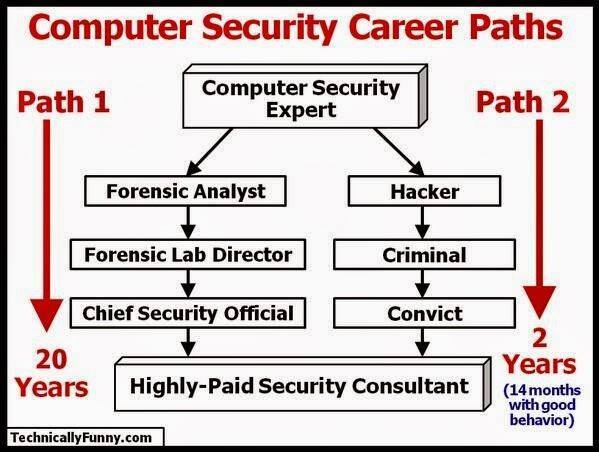

Навыки и требования к специалистам по информационной безопасности

Несмотря на высокую популярность профессии, обилие информационных ресурсов и материалов в открытом доступе рынок испытывает нехватку квалифицированных кадров, особенно связанных с практической информационной безопасностью. В данной статье будет раскрыта тема востребованности специалистов по...

Навыки и требования к специалистам по информационной безопасности

Несмотря на высокую популярность профессии, обилие информационных ресурсов и материалов в открытом доступе рынок испытывает нехватку квалифицированных кадров, особенно связанных с практической информационной безопасностью. В данной статье будет раскрыта тема востребованности специалистов по...

Все под контролем: защищаем корпоративные разговоры. Часть 2: защищенный телефонный аппарат

В рамках продолжения описания проекта Tottoli GSM «Все под контролем: защищаем корпоративные разговоры», мы решили описать клиентскую часть, так как она вызвала наибольший интерес. По условиям проекта необходимо было обеспечить максимальную безопасность коммуникаций сотрудников даже при их...