Security Week 44: zero-day в Windows, уязвимость в ботнете Mirai, серьезные дыры в MySQL

У нас очередная неделя патчей с нюансами. Начнем с очередной новости про ботнет Mirai, использовавшийся для минимум двух масштабных DDoS-атак. Благодаря утечке исходников эта казалось бы одноразовая история превращается в масштабный сериал с сиквелами и приквелами. На этой неделе появился еще и...

Security Week 44: zero-day в Windows, уязвимость в ботнете Mirai, серьезные дыры в MySQL

У нас очередная неделя патчей с нюансами. Начнем с очередной новости про ботнет Mirai, использовавшийся для минимум двух масштабных DDoS-атак. Благодаря утечке исходников эта казалось бы одноразовая история превращается в масштабный сериал с сиквелами и приквелами. На этой неделе появился еще и...

Microsoft отказывается от поддержки EMET

Microsoft анонсировала отказ от поддержки известного бесплатного инструмента безопасности EMET. В качестве двух основных причин такого шага MS называет выход Windows 10, которая уже поддерживает ряд еще более продвинутых механизмов защиты от эксплойтов с помощью виртуализации (Device Guard,...

Microsoft отказывается от поддержки EMET

Microsoft анонсировала отказ от поддержки известного бесплатного инструмента безопасности EMET. В качестве двух основных причин такого шага MS называет выход Windows 10, которая уже поддерживает ряд еще более продвинутых механизмов защиты от эксплойтов с помощью виртуализации (Device Guard,...

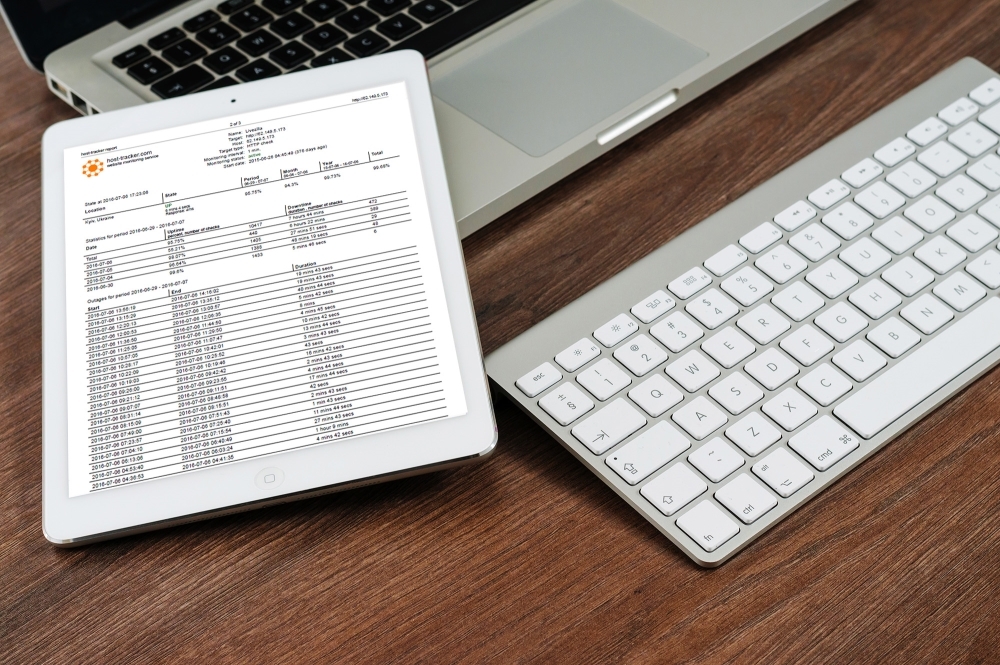

Розкомнадзор: держим ухо востро. Как вовремя заметить внесение в список

По многочисленным просьбам трудящихся, сервис мониторинга ХостТрекер реализовал функцию, позволяющую регулярно проверять списки сайтов на попадание в базу Роскомнадзора. О некоторых особенностях — ниже. Читать дальше →...

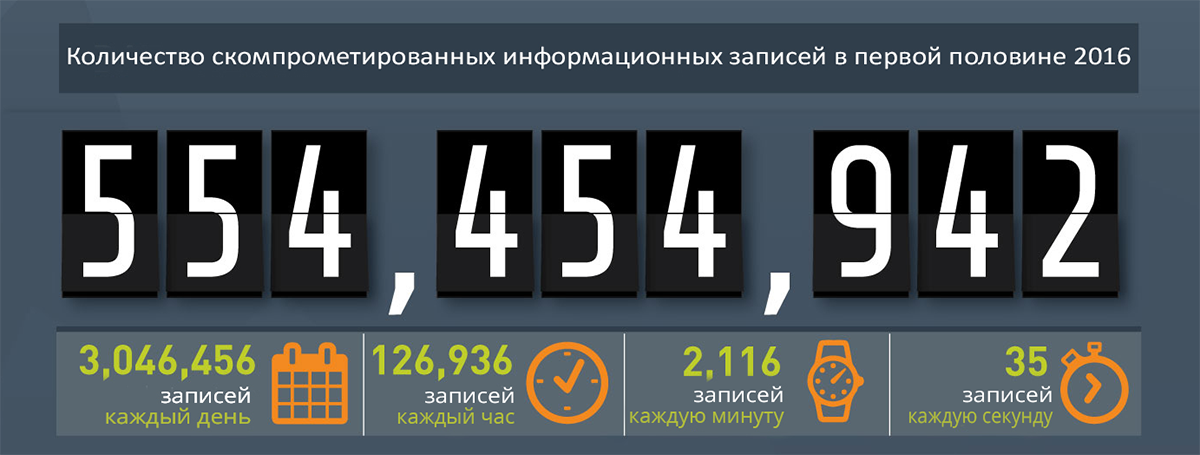

[recovery mode] Утечки данных в 2016 году – предварительные итоги года

Пока что ситуация с утечками данных, складывающаяся в 2016 году, не выглядит утешительной. Согласно недавно опубликованным результатам всемирного Индекса критичности утечек данных (Breach Level Index, BLI), в первой половине 2016 года было публично зафиксировано 974 серьезных утечки данных, в...

[recovery mode] Утечки данных в 2016 году – предварительные итоги года

Пока что ситуация с утечками данных, складывающаяся в 2016 году, не выглядит утешительной. Согласно недавно опубликованным результатам всемирного Индекса критичности утечек данных (Breach Level Index, BLI), в первой половине 2016 года было публично зафиксировано 974 серьезных утечки данных, в...

Корпоративные лаборатории — обновление программы

Корпоративные лаборатории Pentestit — уникальные по своему формату и содержанию курсы практической ИБ-подготовки, разработанные на основе лучших практик тестирования на проникновение и анализа защищенности, по уровню содержания сравнимые с материалами хакерских конференций. Читать дальше →...

Корпоративные лаборатории — обновление программы

Корпоративные лаборатории Pentestit — уникальные по своему формату и содержанию курсы практической ИБ-подготовки, разработанные на основе лучших практик тестирования на проникновение и анализа защищенности, по уровню содержания сравнимые с материалами хакерских конференций. Читать дальше →...

Хакеры украли с помощью бота у четырёх банков миллиард рублей

Спецслужбы раскрыли группу киберпреступников, обманувших "Промсвязьбанк", "Траст", "Уралсиб" и кредитное учреждение "Зенит". 16 человек в Москве организовали киберпреступную группу и занялись мошенничеством в Интернете. Начала группа работать с суммы в миллион рублей, постепенно увеличая сумму....

Google опять раскрыла непропатченную уязвимость в Windows

В драйвере win32k.sys опять проблема На первый взгляд может показаться, что компания Google поступила безответственно и нарушила IT-этикет, не дав Microsoft времени на исправление бага. Специалисты Google Threat Analysis Group опубликовали факт наличия опасной уязвимости в Windows всего через 10...

Google опять раскрыла непропатченную уязвимость в Windows

В драйвере win32k.sys опять проблема На первый взгляд может показаться, что компания Google поступила безответственно и нарушила IT-этикет, не дав Microsoft времени на исправление бага. Специалисты Google Threat Analysis Group опубликовали факт наличия опасной уязвимости в Windows всего через 10...

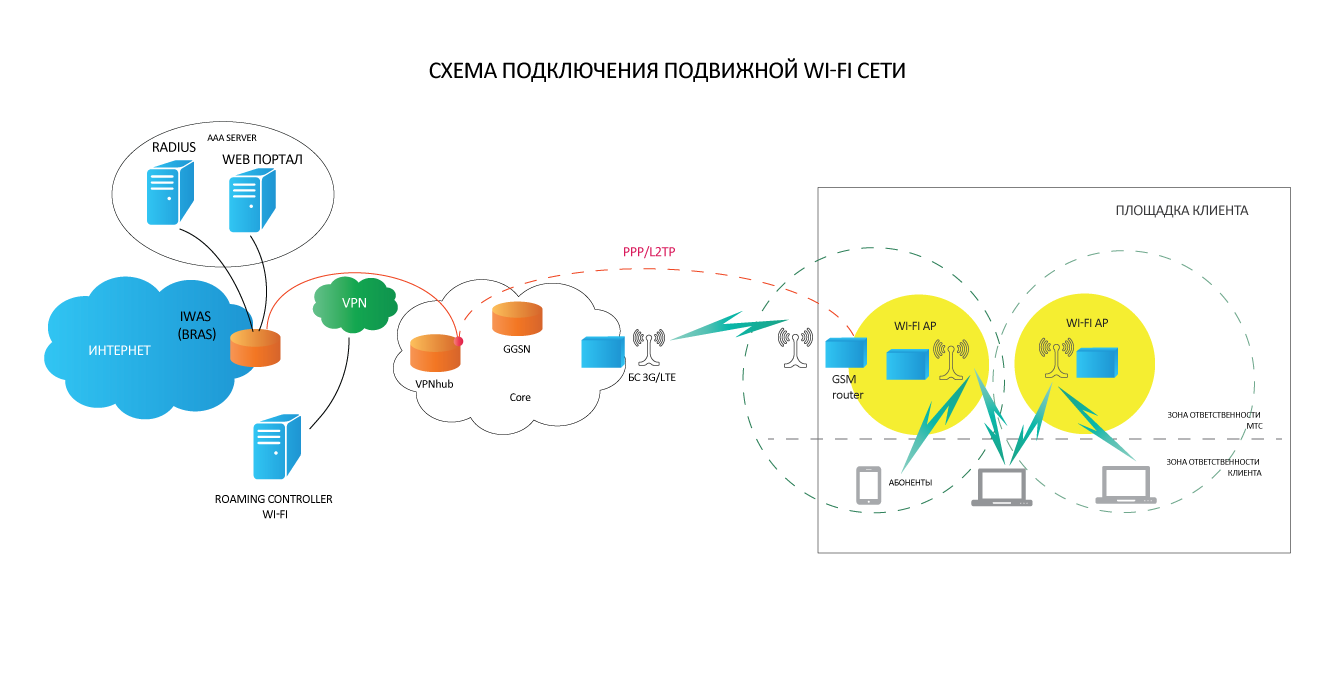

Как делают Wi-Fi-сеть в общественном транспорте

В прошлый раз мы говорили о том, как МТС строит публичные фиксированные Wi-Fi-сети для бизнеса с идентификацией пользователей: в кафе, ресторанах, в бизнес- и торговых центрах. Сегодня поговорим о том, как мы строим подвижные Wi-Fi-сети – то есть сети, которые не имеют постоянной локации. Например,...

Власти США разрешили исследователям заниматься пентестами и реверс-инжинирингом без юридических последствий

В пятницу, 28 октября, на сайте библиотеки Конгресса США был опубликован обновленный список исключений из правил закона Digital Millennium Copyright Act (DMCA), запрещающих осуществление «обхода цифровых средств управления доступом». Эти правила регулируют условия, на которых частные пользователи...

Находим ошибки в коде проекта LLVM с помощью анализатора PVS-Studio

Около двух месяцев назад я написал статью о проверке компилятора GCC с помощью анализатора PVS-Studio. Идея статьи была следующая: предупреждения GCC — это хорошо, но недостаточно. Надо использовать специализированные инструменты анализа кода, например, PVS-Studio. В качестве подтверждения я...

Хакеры Shadow Brokers опубликовали новую порцию данных группировки Equation Group

Хакеры Shadow Brokers получили всемирную известность после публикации секретных данных элитной кибергруппировки Equation Group, которая использовала в кибератаках сложное и хорошо разработанное кибероружие. Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для...

Хакеры Shadow Brokers опубликовали новую порцию данных группировки Equation Group

Хакеры Shadow Brokers получили всемирную известность после публикации секретных данных элитной кибергруппировки Equation Group, которая использовала в кибератаках сложное и хорошо разработанное кибероружие. Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для...

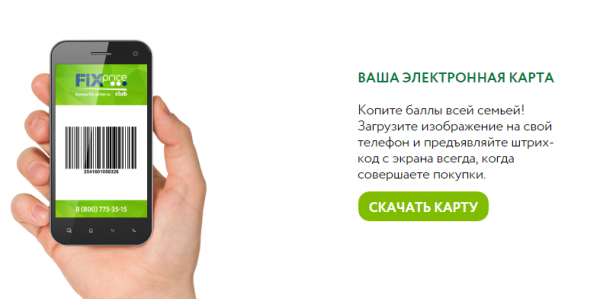

Массовое ограбление покупателей Fix-Price

Большинство людей думают, что их очень сложно ограбить, но когда грабителям помогает сам магазин — всё становиться в разы проще. Я расскажу как толпе школьников удалось обнести клиентов магазина на огромные суммы и как работники магазина этому поспособствовали. Читать дальше →...