Промышленные системы управления — 2016: уязвимость и доступность

Автоматизированные системы управления технологическими процессами (АСУ ТП, ICS) используются в наши дни повсеместно — от «умных домов» до атомных электростанций. Однако сложная организация таких систем, требование непрерывности технологического процесса и возможность доступа к АСУ ТП через всеобщий...

Уязвимость HTTPoxy позволяет перенаправлять http-запросы веб-приложений

18 июля была опубликована информация о наборе уязвимостей, получившем название HTTPoxy. Используя его, злоумышленники могут подменять переменную окружения HTTP_PROXY, что позволяет им перенаправлять http-запросы к веб-приложениям на свои ресурсы. Уязвимость была выявлена при участии разработчика...

[Из песочницы] Стажер — находка для шпиона

Привет, Хабр. Я студент профиля «информационная безопасность автоматизированных систем» и так сложилось, что мне не все равно на ИБ. Прекрасно понимая, что в этой области кроме знания ГОСТОВ, всевозможных документов, технической подкованности, английского, уверенности в себе и так далее-далее, мне...

[Из песочницы] Стажер — находка для шпиона

Привет, Хабр. Я студент профиля «информационная безопасность автоматизированных систем» и так сложилось, что мне не все равно на ИБ. Прекрасно понимая, что в этой области кроме знания ГОСТОВ, всевозможных документов, технической подкованности, английского, уверенности в себе и так далее-далее, мне...

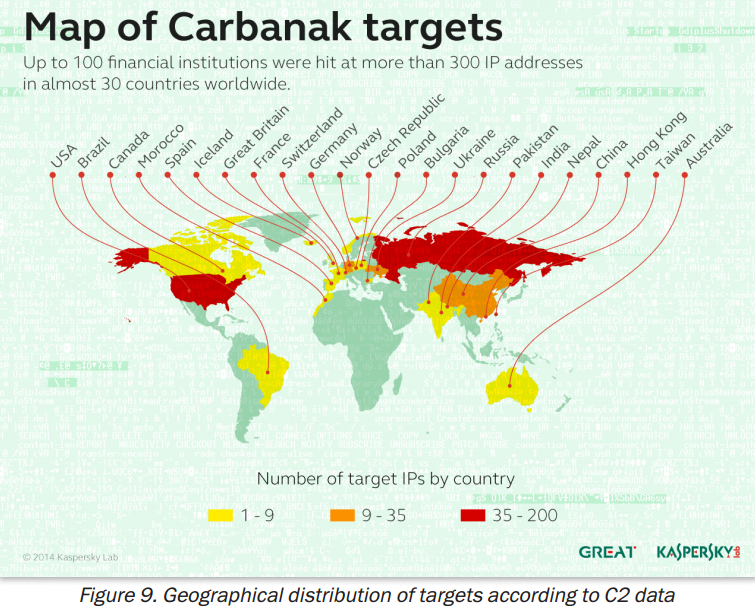

[Перевод] Киберпреступная группа Carbanak связана с российской компанией в сфере безопасности?

Brian Krebs написал у себя в блоге объёмный материал, который показывает интересный взгляд на то, кто и как связан с группой Carbanak, нашумевшей во взломе около 100 финансовых учреждений и похитивших около 1 миллиарда долларов США. Ниже перевод данной статьи (замечания просьба писать в личные...

Научим практической безопасности: Летняя стажировка в Positive Technologies

Мы в Positive Technologies не только занимаемся разработкой продуктов, которые обеспечивают безопасность инфраструктуры многих компаний и государственных учреждений, но и активно помогаем развивать ИТ и ИБ отрасль нашей страны. Для этого мы открываем офисы разработки в разных городах, поддерживаем...

Научим практической безопасности: Летняя стажировка в Positive Technologies

Мы в Positive Technologies не только занимаемся разработкой продуктов, которые обеспечивают безопасность инфраструктуры многих компаний и государственных учреждений, но и активно помогаем развивать ИТ и ИБ отрасль нашей страны. Для этого мы открываем офисы разработки в разных городах, поддерживаем...

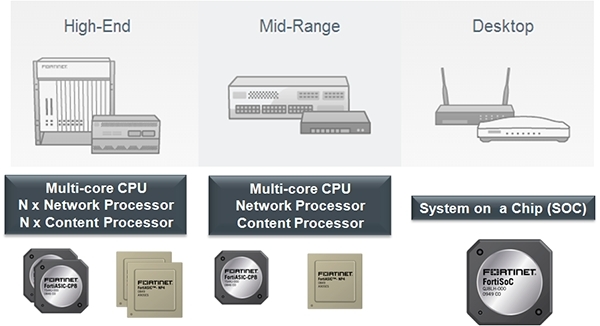

Как работают процессоры FortiASIC

Являясь мировым лидером в области высокоэффективных решений по обеспечению информационной безопасности, в вопросах производительности компания Fortinet делает ставку на операционную систему FortiOS в связке с FortiASIC, которые представляют собой специализированный набор микросхем, процессоры...

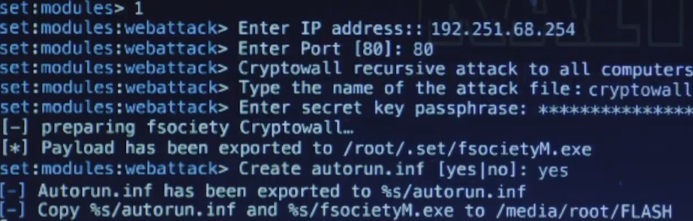

[Перевод] Пасхалка в Mr Robot S02E01

В конце первой серии второго сезона Mr Robot есть сцена, где Дарлин генерирует троян-вымогатель с помощью модифицированного фреймворка SET (Social Engineer Toolkit). Мои пальцы просто зудели, чтобы попробовать IP-адрес 192.251.68.254, где вроде как располагается управляющий сервер трояна....

[Перевод] Пасхалка в Mr Robot S02E01

В конце первой серии второго сезона Mr Robot есть сцена, где Дарлин генерирует троян-вымогатель с помощью модифицированного фреймворка SET (Social Engineer Toolkit). Мои пальцы просто зудели, чтобы попробовать IP-адрес 192.251.68.254, где вроде как располагается управляющий сервер трояна....

Security Week 28: Приватность покемонов, критическая инфраструктура онлайн, постквантовая криптография в Chrome

Как, и тут покемоны?! А что делать: одним из основных критериев выбора значимых новостей по безопасности для меня по-прежнему является их популярность на Threatpost. Способ не идеальный, но достаточно объективный. Если в топе находится какая-то странная фигня, есть повод разобраться, как так...

Security Week 28: Приватность покемонов, критическая инфраструктура онлайн, постквантовая криптография в Chrome

Как, и тут покемоны?! А что делать: одним из основных критериев выбора значимых новостей по безопасности для меня по-прежнему является их популярность на Threatpost. Способ не идеальный, но достаточно объективный. Если в топе находится какая-то странная фигня, есть повод разобраться, как так...

[Из песочницы] Принцип Доверия (Trust) в HTTPS

Сейчас уже, наверное, больше половины серверов перебрались с http на https протокол. Зачем? Ну, это мол круто, секъюрно. В чем же заключается эта секъюрность? На эту тему уже написана куча статей, в том числе и на Хабре. Но я бы хотел добавить еще одну. Почему решил написать Я, вообще, по...

Анализ обнаружения обфусцированных вирусов мобильными антивирусными приложениями на платформе Android

Команда УЦСБ провела независимое исследование для того, чтобы протестировать работу популярных антивирусных приложений для Android. С результатами этого исследования я делилась на конференции phdays VI, но хотелось бы более подробно остановиться на применении обфускаторов для обхода механизмов...

Почему взламывают даже защищённые CMS на безопасном хостинге

Очевидно, что если у сайта есть уязвимости, то его можно взломать с помощью веб-атак. Но даже если сайт защищен техническими средствами, работает на надежной CMS, его все равно могут скомпрометировать. Каким образом это происходит и как защищать сайт от различных вариантов взлома не через...

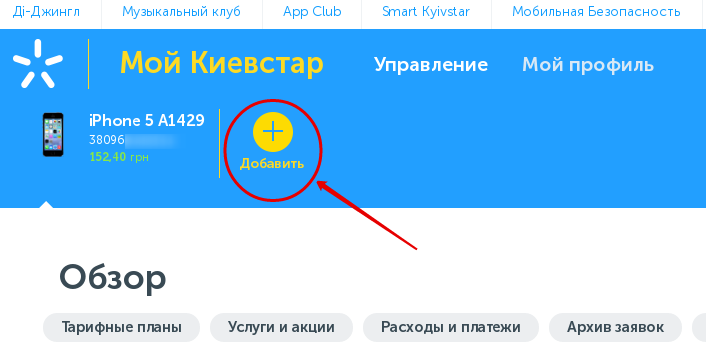

Добавляем произвольный телефон в личном кабинете оператора мобильной связи Киевстар (Украина)

Я являюсь клиентом украинского оператора сотовой связи Киевстар и пользователем их веб-сервиса my.kyivstar.ua. Как и многие другие операторы, Киевстар предлагает веб-версию личного кабинета, в котором можно просмотреть баланс счёта, детализацию звонков, изменить тариф, заказать или отключить услугу...

Пастильда — открытый аппаратный менеджер паролей

Немало заметок и обсуждений посвящены непростому вопросу безопасного хранения паролей, тема интересная и, похоже, актуальной будет ещё долго. Существуют различные программные решения для хранения паролей, о них довольно часто пишут на Хабре (например тут и вот тут), однако многим из них, как нам...

Все под контролем: защищаем корпоративные разговоры

Кейсы по ставшей уже привычной конвергенции GSM/SIP неоднократно описаны на просторах сети и на Хабре в частности. В этой статье мы хотим рассказать немного о другом. Нам в Tottoli GSM довелось участвовать в проекте, суть которого заключалась в развёртывании локальной сети GSM на территории...