Сертификаты CISSP, CISA, CISM: как получить и стоит ли овчинка выделки?

А почему у тебя на визитке написано «КИСА»? Ты вроде серьезный человек… (из разговора с приятелем) Мы все знаем, что нас встречают всегда по одежке, но не всегда задумываемся, а что именно стоит за этим словом «одежка». «Одежкой» являются наши атрибуты, которые позволяют другим людям легко вписать...

Сертификаты CISSP, CISA, CISM: как получить и стоит ли овчинка выделки?

А почему у тебя на визитке написано «КИСА»? Ты вроде серьезный человек… (из разговора с приятелем) Мы все знаем, что нас встречают всегда по одежке, но не всегда задумываемся, а что именно стоит за этим словом «одежка». «Одежкой» являются наши атрибуты, которые позволяют другим людям легко вписать...

Hack.me: Ещё одна площадка для оттачивания навыков в области ИБ

Всем доброго времени суток, сегодня не будет VulnHub'a. Сегодня рассмотрим его альтернативу hack.me. На котором содержится не мало интересных площадок для взлома, на различные темы. В этой статье рассмотрим BeachResort. Как пишет автор, это не типичный CTF, Читать дальше →...

Hack.me: Ещё одна площадка для оттачивания навыков в области ИБ

Всем доброго времени суток, сегодня не будет VulnHub'a. Сегодня рассмотрим его альтернативу hack.me. На котором содержится не мало интересных площадок для взлома, на различные темы. В этой статье рассмотрим BeachResort. Как пишет автор, это не типичный CTF, Читать дальше →...

[Из песочницы] Подмена провайдером DNS-запросов

Предыстория После принятия всем известных законов в нашем Отечестве, я выхожу в инет через западный VPN-сервер. Вчера, по причине некоторых проблем с основным провайдером, я временно переключился на провайдера под названием Дом.ру. Сегодня, я лазил в гугле и искал некоторую информацию по уходу за...

[Из песочницы] Подмена провайдером DNS-запросов

Предыстория После принятия всем известных законов в нашем Отечестве, я выхожу в инет через западный VPN-сервер. Вчера, по причине некоторых проблем с основным провайдером, я временно переключился на провайдера под названием Дом.ру. Сегодня, я лазил в гугле и искал некоторую информацию по уходу за...

Security Week 04: пропавший ботнет, уязвимость в Webex, патчи Apple

Важной технической новостью недели в сфере ИБ стало исследование (новость) специалиста по безопасности в проекте Google Project Zero Тависа Орманди об уязвимости в плагине Cisco Webex для браузера Chrome. Тавис специализируется на неординарных уязвимостях (несколько патчей для продуктов...

Security Week 04: пропавший ботнет, уязвимость в Webex, патчи Apple

Важной технической новостью недели в сфере ИБ стало исследование (новость) специалиста по безопасности в проекте Google Project Zero Тависа Орманди об уязвимости в плагине Cisco Webex для браузера Chrome. Тавис специализируется на неординарных уязвимостях (несколько патчей для продуктов...

Дизассемблируй это: «Лаборатория Касперского» объявляет старт зимнего конкурса CrackMe

Ломать не строить. Иногда ломать — дело не менее сложное и благородное, чем строить. В январе «Лаборатория Касперского» открывает свой сезон зимних айтишных видов спорта и запускает конкурс CrackMe. Скачайте три файла и разреверсите их, чтобы вычислить ключ, который генерируется в зависимости от...

[Из песочницы] Ещё немного про телефоны Xiaomi и борьбу с ними

Честно признаться, у меня не было планов писать и публиковать эту статью, но, после того, как за два месяца увидел в ближнем кругу коллег 5 штук свежеприобретённых телефонов от Xiaomi, и недавнюю статью на Geektimes, рекламирующую управление умным домом от Xiaomi, ко мне пришла совесть и, сцуко,...

Интервью с ддосером или на чем зарабатывают вандалы

Привет, хабрахабр. Я независимый исследователь вредоносного ПО и безопасности. И пришла мне мысль, чтобы найти человека, предоставляющего услуги по ддосу и устроить ему интервью. Именно это я и сделал. Прошу под кат, если интересно сколько зарабатывают такие люди, как это делают и вообще, зачем им...

Интервью с ддосером или на чем зарабатывают вандалы

Привет, хабрахабр. Я независимый исследователь вредоносного ПО и безопасности. И пришла мне мысль, чтобы найти человека, предоставляющего услуги по ддосу и устроить ему интервью. Именно это я и сделал. Прошу под кат, если интересно сколько зарабатывают такие люди, как это делают и вообще, зачем им...

Частичный обход аутентификации vk.com [BugBounty]

Поставил перед собой задачу — обойти аутентификацию Вконтакте. Когда ip адрес человека, который входит на аккаунт vk меняется, нужно ввести полный номер телефона. Если злоумышленник входил через телефон; пароль, то он сможет совершать действия на аккаунте. Но если он входил через email; пароль или...

[Перевод] 10 вопросов для осознанного выбора SIEM-системы

Прим.переводчика: в оригинальном документе 2017 года также приводится краткий обзор 24 SIEM решений и смежных технологий. Дополнительно рекомендую отчет Gartner за 2014, 2015 и 2016 года. Security Information and Event Management является сложным и дорогим решением по сбору, нормализации, анализу и...

[Перевод] 10 вопросов для осознанного выбора SIEM-системы

Прим.переводчика: в оригинальном документе 2017 года также приводится краткий обзор 24 SIEM решений и смежных технологий. Дополнительно рекомендую отчет Gartner за 2014, 2015 и 2016 года. Security Information and Event Management является сложным и дорогим решением по сбору, нормализации, анализу и...

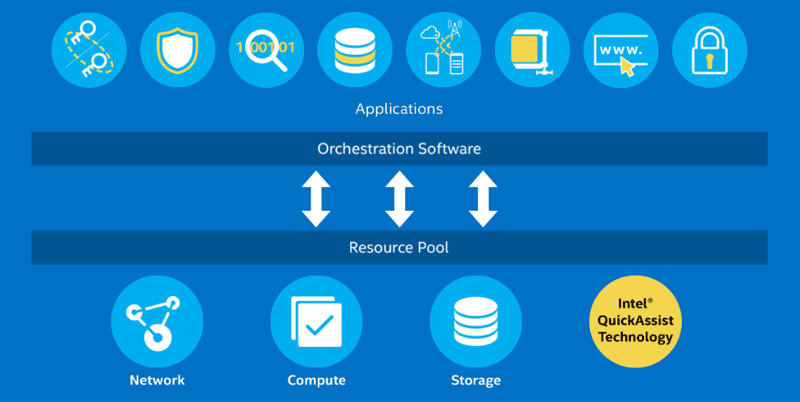

Intel QuickAssist: давай зашифруем это по-быстрому

В нашем беспокойном мире забота о собственной информационной безопасности уже давно перестала рассматриваться как разновидность паранойи, и с этим приходится считаться разработчикам приложений — при прочих равных пользователь выберет то, которое лучше защищает его данные. Чтобы упростить...

[recovery mode] Защита больших данных – как правильно начать и минимизировать возможные риски?

Раньше серьезную инфраструктуру для хранения и анализа Больших данных (Big Data) могли позволить себе только масштабные организации, например, государственные структуры или крупные предприятия. Сегодня же, по мере того, как технологии становятся все более доступными, большие данные находят все...

[recovery mode] Защита больших данных – как правильно начать и минимизировать возможные риски?

Раньше серьезную инфраструктуру для хранения и анализа Больших данных (Big Data) могли позволить себе только масштабные организации, например, государственные структуры или крупные предприятия. Сегодня же, по мере того, как технологии становятся все более доступными, большие данные находят все...