Выявление bidirectional unicode троянов

Двое специалистов в своей довольно старой публикации Trojan Source: Invisible Vulnerabilities описали одну из интересных атак, суть которой заключается в следующем: при просмотре исходного кода вы видите одно, но при компиляции в конечном приложении будет реализована совсем другая логика. Суть...

Сетевой дайджест: работа интернет-провайдеров, необычное железо, ИБ и регулирование — обсуждаем примечательные материалы

В предыдущем выпуске дайджеста мы поговорили о внедрении IPv6, а также уделили существенное внимание нововведениям в плоскости регулирования сети и не только. На этот раз обсудим работу провайдеров, ИБ-вопросы и необычное сетевое железо. Читать далее...

[Перевод] Атрибут charset и важность его использования

Какие предположения можно сделать относительно следующего HTTP ответа сервера? Глядя на этот небольшой фрагмент HTTP ответа, можно предположить, что веб-приложение, вероятно, содержит уязвимость XSS. Почему это возможно? Что обращает на себя внимание в этом ответе сервера? Вы будете правы, если...

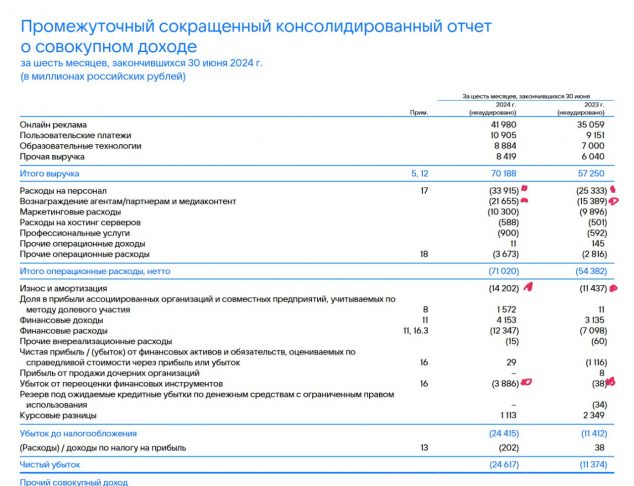

Выручка VK растёт заметно медленнее Яндекса, компания остаётся в убытках

Компания VK демонстрирует существенно худшую динамику по росту доходов на фоне избавления российского рынка от западных игроков по сравнению с «Яндексом», следует из неаудированной отчётности компании, с которой аудиторию познакомил «Коммерсантъ». Если «Яндекс» нарастил в первом полугодии выручку...

GEOINT: поиск местоположения по фото из Twitter

GEOINT, или геопространственная разведка - это процесс использования и анализа изображений, геопространственной информации для описания, оценки и визуального отображения физических особенностей и установления географической привязки деятельности на Земле. — В этой статье речь пойдёт о том, как...

COMMO Immersive с шумодавом: чего да как

Некоторое время назад я пробовала другие наушники от Commo, теперь познакомилась с моделью постарше и понавороченнее. Под катом — сходства и различия, а также мой вердикт по Commo Immersive. Читать далее...

[Перевод] Получение TOTP-токенов на умнейших из тупых часов

Недавно получил свой заказ с новой логической платой от Sensor Watch для вездесущих классических часов Casio F-91W. Модель F-91W не требует представления. Это наверняка самые популярные кварцевые часы в мире, которых в общей сложности было продано около 90 миллионов. В купленной мной плате Sensor...

Полезные нагрузки в MsfVenom с использованием энкодеров. Тестируем и проверяем обнаружение сигнатур

Введение Приветствуем дорогих читателей! В сегодняшней статье ознакомимся с созданием полезных нагрузок при помощи msfvenom, использованием встроенных encoders(средства сокрытия нагрузки) и проверим их эффективность на трёх виртуальных машинах с разным антивирусным ПО. Дисклеймер: Все данные,...

Цифровое Бали, или Как киберпреступники атакуют организации в Юго-Восточной Азии

Страны Юго-Восточной Азии с их вечным летом, теплыми морями и быстрорастущими экономиками, привлекают не только туристов и цифровых кочевников со всего мира, но и организованных киберпреступников. Это регион разительных контрастов: ультрасовременный Сингапур сильно опережает слаборазвитую Мьянму по...

Десять лет в контенте. Максимально несерьёзный текст о себе от контент-бюро

Повод серьёзно поговорить (нет)....

Вскрываем средства для DDoS-атак на российскую ИТ-инфраструктуру. Часть вторая

По разным источникам, в 2023 году было зафиксировано несколько миллионов DDoS-атак на российские информационные системы. И судя по статистике, их количество только растёт. В связи с этим, а также по многочисленным просьбам коллег мы решили углубить наше исследование и более подробно разобрать...

Установка программы модификации сетевых пакетов NFQWS на роутер Keenetiс

Привет, Хабр! Сегодня рассмотрим вариант установки утилиты модификации сетевых пакетов Zapret на роутеры Keenetic. В отличии от простого использования на конкретных устройствах, при установке на роутер появляется возможность обрабатывать трафик идущий от всех устройств, подключенных к домашней...

Безопасность ML — фантазии, или реальность?

Так много выходит статей про атаки на машинное обучение, фреймворки по MLSecOps возникают то тут, то там... Но вот вопрос... "А был ли мальчик?" Есть ли действительно люди, которые пользуются методами проведения атак на искусственный интеллект? Выходит ли сегодня эта тема за рамки строгих...

Управление доступом в организациях

Большое количество статей посвящено обеспечению безопасного доступа к информационным ресурсам посредством различного оборудования и ПО. Однако, без грамотного построения физической безопасности на предприятии сложно говорить об эффективном обеспечении информационной безопасности, ведь если...

Чем стройка лучше контент-маркетинга

Контент-маркетологи шутят и рассказывают полезное....

Email — находка для шпиона: как правильно следить за рассылками коллег и конкурентов

Правила конкурентной email-разведки....

Низкий CPM не залог успеха: 5 мифов старой школы инфлюенс-маркетинга, которая умерла

Вы неправильно понимали работу с инфлюенсерами и вот почему....

Каждый третий ожидает рост доходов на 50% после дополнительного обучения

Образовательная онлайн-платформа Нетология совместно с онлайн-кампусом НИУ ВШЭ провели исследование и выяснили, что каждый пятый россиянин получает дополнительное образование по требованию работодателя. При этом только 2% сотрудников компенсируют затраты. 68% опрошенных россиян за последние 3 года...