Все блоги

Беспроводные клавиатуры, на которые стоит обратить внимание в 2024 году: от минимализма до профессиональных решений

Привет, Хабр! В мире технологий клавиатуры всегда занимают особое место. Мы в Selectel внимательно следим за новинками, ведь хорошая клавиатура — это не просто инструмент, а залог комфортной работы и продуктивности. В прошлых подборках мы уже делились интересными моделями, но время идет, и на рынке...

Обнаружение и предотвращение атак человека посередине

В последнее время случаи атаки типа человек по середине начали учащаться и на эту проблему нужно обращать больше внимания чем ранее. В статье описываются варианты проведения атаки, их опасности и способы её обнаружения. Читать далее...

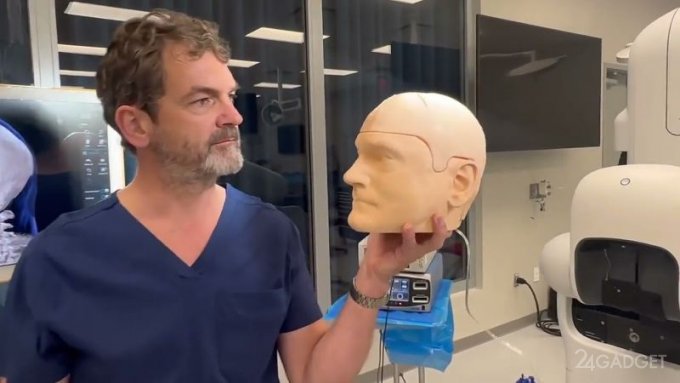

Neuralink разрешили вживить чип в мозг пациента в Канаде

В США основанная Илоном Маском (Elon Musk) компания Neuralink уже успешно провела эксперимент по вживлению импланта в головной мозг двоих пациентов, а на этой неделе она объявила о получении соответствующего разрешения в органах здравоохранения Канады. Глава компании заявил, что поиск кандидатов на...

[Перевод] Новый бэкдор WolfsBane: аналог Gelsemium для Linux от Gelsevirine

Исследователи ESET проанализировали ранее неизвестные бэкдоры Linux, связанные с известным вредоносным ПО для Windows группы Gelsemium. Читать далее...

Как внедрить в бизнес культуру ошибок и получить инновационный результат

Как отличить полезную ошибку от факапа и использовать это для развития. Креативщикам на заметку....

От охраны до путешествий: мобильные устройства специального назначения

На рынке существуют мобильные устройства для специфических задач: работы в условиях повышенной безопасности, экстремальной среды или там, где необходимы модели без камеры и других стандартных функций. Такие устройства выбирают путешественники, охранники и те, кто хочет минимизировать внимание со...

Количество vs. качество. Подходы к аналитике приложений

Сравнительный ликбез по основным типам аналитики....

Как мы обучали LLM для поиска уязвимостей в смарт-контрактах Solidity

Наша команда в Positive Technologies занимается анализом безопасности смарт-контрактов, исследованием уязвимостей и разработкой инструментов для их обнаружения. Идея использовать LLM для анализа смарт-контрактов Solidity показалась крайне заманчивой. Загрузить код, запустить модель — и она сама...

А выгрузи-ка мне отчётик из инструмента: обзор dt-report-generator

Обзор инструмента dt-report-generator, который помогает выгружать отчёты из OWASP Dependency Track в форматах Word (.docx) и Excel (.xlsx). Читать далее...

Шухрат Мамасыдыков: PR-трюк, который принес миллионные охваты бренду

...

Экономика внимания. СберСеллер рассказал, как рекламодателям бережно переключать аудиторию на бренд

Новые векторы развития сейлз-хаус заявил на восьмом Национальном рекламном форуме....

VESNA в сердце: креативный мерч помог сотрудникам ИТ-компании понять и полюбить новый бренд

Все вместе разработали бренд и так адаптировались к изменениям....

В Австралии введут полный запрет соцсетей для детей до 16 лет

Австралия готовится принять беспрецедентный закон, ограничивающий доступ детей к соцсетям. Правительство представило в парламент законопроект, запрещающий использование социальных площадок лицам младше 16 лет и предполагающий введение жёстких мер по их контролю. Новый законопроект может стать самым...

Как разрабатываются электронные девайсы

Мы постоянно окружены огромным количеством электроники. Эти маленькие платы с электронными мозгами есть практически везде. Некоторые из них даже подключены к интернету шпионят за нами. Но как они создаются? Эта статья для тех, кто не имеет опыта разработки электроники, но хочет получить...

Защищаем контейнеры от киберрисков: наш опыт и рекомендации

Привет, Хабр, я Вера Орлова — отвечаю за безопасность контейнеров и маркетплейс аддонов в Kubernetes в компании Cloud.ru. В статье расскажу, какие основные проблемы при работе с контейнерами существуют и какие вызовы встают перед разработчиками платформ контейнерной безопасности. Поделюсь, на какие...

Spark_news: Создатель Pokémon Go разработает ИИ-модель на основе данных игроков

...

[Перевод] Книга: «Прозрачное программное обеспечение: Безопасность цепочек поставок ПО»

Привет, Хаброжители! Мы живем во времена, когда программное обеспечение затрагивает все аспекты нашего общества. Оно применяется повсюду, начиная с критических инфраструктур и цифровой коммерции и заканчивая национальной безопасностью. Тем не менее тот же отчет о перспективах ВВП показывает, что...