Все блоги

Как я пилотировала Kaspersky NGFW и что из этого вышло

Привет, Хабр! Поскольку я тут впервые, для начала представлюсь. Меня зовут Мария, и я — системный инженер. Работаю в ИТ-департаменте «Лаборатории Касперского», в отделе телекоммуникационной инфраструктуры. Работу люблю и советую, но не всем. Самой интересно :) Читать далее...

Нежданные гости: F6 проанализировала первые масштабные атаки группы Kinsing на российские компании

Установить злоумышленников удалось в результате исследования, которое провели аналитики F6. Весной 2025 года один из клиентов компании зафиксировал попытку кибератаки на свои внешние сервера. Со списком IP-адресов, с которых велась атака, он обратился в департамент киберразведки (Threat...

Миллион IP против одного GPT-5: история одной DDoS-атаки

Сможет ли GPT-5 победить DDoS? Мой реальный кейс как я потратил 5 часов отдав всё управление хостингом в руки ИИ. Читать далее...

Опыт цифровизации службы безопасности банка. Единая IT-экосистема на базе BPMS

Принято считать, что СБ скептически настроена к автоматизации. Да и вообще, разработка специализированного софта стоит дорого, а бюджеты для СБ выделяются по остаточному принципу. Банк Синара разрушил все эти стереотипы и создал единый цифровой контур на базе BPMS. Сотрудники самостоятельно...

Сервис DashaMail обновил функционал аннотаций в GMail

Выделяйтесь в почтовом ящике Google с помощью сервиса DashaMail. Добавляйте к письму баннер, текст, акцию и даже промокод....

Вредные советы по автоматизации

Мне посчастливилось трижды поучаствовать в эфире AM Live на тему автоматизации в информационной безопасности. И с тем, как мы раскладывали по полочкам все, что к этому относится – достоинства, недостатки, использование ИИ и примеры из жизни – пришло желание собрать побольше антипримеров...

Кем работать в IT в 2025: сетевой инженер в информационной безопасности

Рубрика «Кем работать в IT» — интервью с представителями IT-профессий, в которых специалисты рассказывают о тонкостях своей работы: плюсах, минусах, подводных камнях и заработной плате. Мы надеемся, что джунам и стажерам она поможет больше узнать о том, что их ожидает на карьерном пути, а...

[Перевод] Как найти исходный IP любого веб-сайта за WAF

Здравствуйте! В сегодняшней статье я поделюсь удивительными методами нахождения настоящего IP любого веб-сайта, защищенного файрволом (WAF). Читать далее...

Приоритизация уязвимостей с EPSS в кибербезопасности

Одна из главных проблем в управлении уязвимостями — огромный объём задач при ограниченных ресурсах. Не все уязвимости одинаково опасны, и не каждая требует срочного устранения. Даже уязвимость с высоким уровнем риска может не представлять реальной угрозы, если вероятность разработки эксплойта для...

Apple выпустит MacBook стоимостью от $599 в следующем году, если слухи верны

Apple планирует выпустить в этом году новый бюджетный ноутбук MacBook с ценой от $599, сообщил ресурс DigiTimes со ссылкой на источники в цепочке поставок. По их данным, массовое производство некоторых компонентов начнётся к концу третьего квартала 2025 года, а сборка ноутбуков может начаться до...

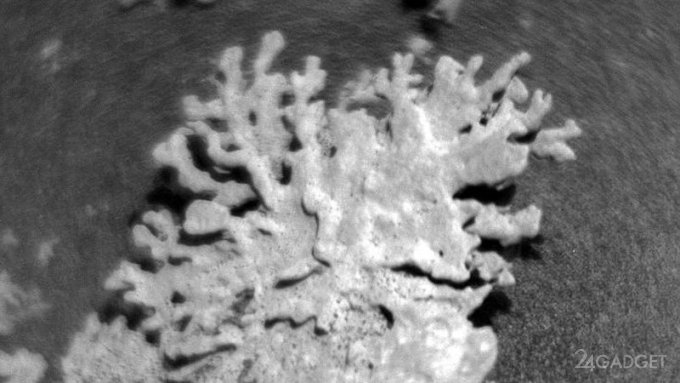

Марсоход NASA Curiosity нашёл на Марсе «коралл» возрастом в несколько миллиардов лет (2 фото)

24 июля 2025 года марсоход NASA Curiosity прислал удивительный снимок, на котором запечатлён объект, по виду напоминающий настоящий коралл, знакомый нам по морям и океанам Земли. Неужели это первое надёжное подтверждение древней жизни на Красной планете? Увы, это лишь причуда природы — только не...

Безопасность приложений: инструменты и практики для Java-разработчиков

Тема безопасной разработки программного обеспечения интересует всё большее количество разработчиков и руководителей. Дополнительным стимулом стал вышедший в конце 2024 года обновлённый ГОСТ Р 56939, в котором описано 25 процессов (мер) для построения безопасной разработки. Это хороший список, но...

Как технологические гиганты переосмысливают кибербезопасность в эпоху ИИ-агентов

Эпоха агентного ИИ больше не ограничивается компаниями-первопроходцами. Эти системы уже действуют в масштабах корпоративных сред, получая доступ к ресурсам, принимая решения и предпринимая действия с минимальным участием человека. Но вместе с этой автономией возникает и новый класс рисков....

Полупроводниковая оптоэлектроника: патентный анализ

Оптоэлектронные устройства, содержащие в цепи сигнала оптические звенья, обеспечивают электромагнитную совместимость отдельных частей аппаратуры, стойкость к воздействию электромагнитного излучения и помехозащищенность приборов. Вместе с тем оптоэлектронным устройствам присущи недостатки, связанные...

Агентство мобильной разработки InstaDev: «Быстро, дёшево, качественно»: Почему заказчики не могут получить всё сразу - и чем это оборачивается

...

Spark_news: «Авито» направит свыше 1 млрд. рублей на финансирование собственного научно-исследовательского подразделения

...

Карты, деньги, два клика: как превратить Яндекс Карты в главный источник клиентов в 2025 году

Внутреннее исследование, эксклюзивные инсайты и ключевые факторы успеха геомаркетинговых стратегий для бизнеса....

Внедрение шеллкода в Microsoft Office, или как злоумышленники эксплуатируют старую уязвимость в новых атаках

Привет, Хабр! На связи команда UserGate uFactor. У нас — новое исследование: в этом материале продолжим тему предыдущей статьи, где мы рассматривали вредоносные скрипты на языке AutoIt. В этот раз на примере зараженного документа Microsoft Office разберем старую, но до сих пор актуальную уязвимость...