Все блоги

PR-метрики под микроскопом эволюции. Почему «устаревшие» показатели стоит коллекционировать, а не отбраковывать

Эссе о живости метрик и эволюционном подходе к ним....

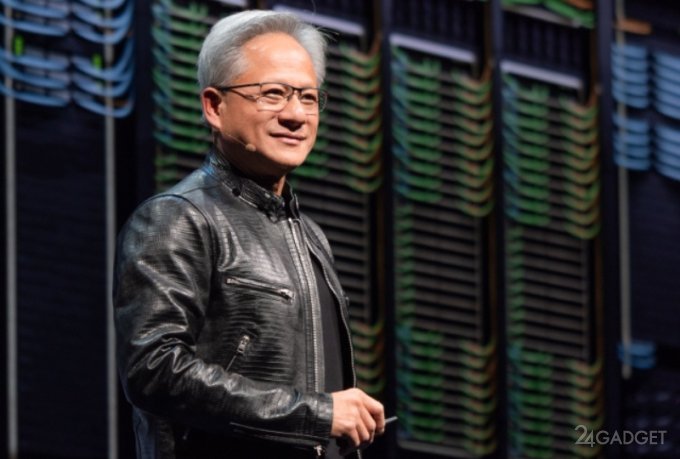

У Nvidia возникли проблемы с деньгами — их слишком много

По мере того, как Nvidia превратилась из производителя игровых видеокарт в самую дорогую компанию США, её баланс наличных достиг невероятных значений, а инвесторы всё чаще задаются вопросом — что компания будет делать со своими денежными средствами. По подсчётам аналитиков, компания сгенерирует...

Древняя видеокарта 3dfx Voodoo2 заработала в системе с Ryzen 9 9900X — и даже запустила Quake 2 (5 фото + видео)

Яркий пример почти невероятного сочетания старого и нового компьютерного «железа» представил блогер с ником Omores на YouTube. Ему удалось запустить 3D-ускоритель 3dfx Voodoo2 1998 года, используя сервисы, написанные для ОС 1996 года, с экспериментальным 64-битным драйвером 2006 года на ПК с ОС...

Топ новостей инфобеза за ноябрь 2025 года

Всем привет! Ноябрь выдался богатым на интересные события, так что давайте подводить его итоги. Прошлый месяц принёс крупнейший сбой в работе Cloudflare с 2019-го, а также массовые заражения пакетов в экосистеме npm свежей версией червя Shai-Hulud, оказавшимся мощнее и продвинутее прежнего. Кроме...

ИИ в В2В-продажах в 2026

Вы получите: 1. Практические инструменты ИИ, которые помогут увеличить продажи и доход. 2. Эффективные методы снижения затрат на привлечение и удержание клиентов. 3. Современные стратегии оптимизации бизнес-процессов для повышения эффективности команды. В Программе: - ИИ в продажах - Как выявить...

То, что обычно не показывают: как выглядит Wi-Fi взлом изнутри (схемы, примеры, анализ)

Безопасность Wi-Fi остаётся одной из тех тем, где одновременно сосуществуют мифы, неоправданные ожидания и огромное количество недопонимания. Кто-то уверен, что WPA2 и тем более WPA3 взломать невозможно, потому что «это же криптография». Кто-то считает, что всё решается набором трёх команд в Kali....

Креаторы будущего: в рамках МИМФ выбрали лучшие ИИ-проекты года

Определены победители трека «Медиатехнологий» федерального хакатон-конкурса «Креативное поколение»....

Не «без очереди», а без совести: разбираем схему продажи фальшивых медсправок в мессенджерах

В эпоху цифровизации Telegram превратился не только в удобный мессенджер, но и в плодородную почву для мошенников. Особенно уязвимы те, кто ищет быстрые решения бюрократических задач — например, получение медицинских справок для водительских прав. С приближением конца 2025 года ситуация...

Как креативное агентство обуздало хаос и сэкономило сотни часов с помощью цифровой экосистемы

Опыт цифровизации и упорядочивания процессов в диджитал-хаосе....

Новогодний бизнес-завтрак для экспертов и предпринимателей сферы недвижимости

Дата: 26.12.2025 (Пт), 10:30-13:00 Место проведения: Москва, ул. Петровка, д. 15 стр. 1, Малый зал Московской торгово-промышленной палаты РФ. 26 декабря в 11:00 в преддверии нового года на площадке московской торгово-промышленной палаты пройдет уже традиционный для отрасли новогодний бизнес-завтрак...

Как перевести CI/CD-пайплайн из режима с хранением секретов в коде на механизм с динамическими паролями

Привет, Хабр! Я Руслан Гайфутдинов, ведущий пресейл-инженер в команде системы управления секретами StarVault в Orion soft. Сегодня я хотел бы рассказать о том, как обеспечить соответствие требованиям безопасной разработки и защитить учетные записи от компрометации, используя хранилище секретов. В...

Продам всё, что на фото. Недорого

Привет, с вами снова отдел реагирования и цифровой криминалистики Angara MTDR. Наш эксперт Александр Гантимуров, руководитель направления обратной разработки Angara MTDR, исследовал вредоносные APK-файлы, которые активно используют злоумышленники в социальных сетях и мессенджерах под видом срочной...

Детальный разбор стандарта NIST SP 800-232 со схемами преобразований. Часть 2

Приветствую, Хабр! Напомню, что в августе текущего года Институт стандартов и технологий США NIST выпустил стандарт NIST SP 800-232 [1], описывающий четыре низкоресурсных криптографических алгоритма на базе семейства алгоритмов Ascon: · алгоритм аутентифицированного шифрования с присоединенными...

Веб уязвимости осени

Привет! Меня зовут Владимир и я эксперт по тестированию на проникновение, в этой статье зароемся в цифры по свежим, и не очень, веб-вулнам. Читать далее...

Софториум: Научили информационную систему понимать речь и открывать ворота. А попутно выяснили, какие технологии для этого бесполезны. Кейс ЕГДС

...

Как я чуть не потеряла деньги на Авито. UX-разбор мошеннической схемы глазами продуктового дизайнера

Привет! Меня зовут Лера, я продуктовый дизайнер, последние годы работаю с облачными платформами и сложными интерфейсами. Я пишу как человек, который впервые продавал товар на Авито — и как продуктовый дизайнер, работающий с UX-паттернами и пользовательскими сценариями. Контекст и справка В 2025...

Гаджет-компаньон для путешественника: тестирую чемодан AOTOS L2, который превращается в самокат

Вы когда-нибудь мчались по бесконечным коридорам аэропорта на чемодане? Нет, это не сцена из фантастического фильма. Это будни с гаджетом, который переосмысливает понятие «умного багажа» — гибридным чемоданом-самокатом AOTOS L2. Протестировала его в реальной поездке и делюсь впечатлениями: что из...

MarketingNews: МТС AdTech назвал самые популярные приложения в ритейле

...