Security Week 38: уязвимость в Firefox, взлом Windows через Safe Mode и Tesla через Wifi

На ландшафте киберугроз случилась неделя баклажанов странных хаков — появилось сразу несколько исследований, в которых заголовок оказывается несколько круче содержания. Начнем с взлома Tesla (новость): китайские исследователи из компании Tencent показали, как можно удаленно взломать этот суперкар. Здесь бы нужно приложить ссылку на исследование, хотя исследования как такового нет: первооткрыватели ограничились видеороликом, где показано, как удаленно можно включать дворники, открывать багажник, и, увы, отключать панель приборов и даже нажимать на тормоз.

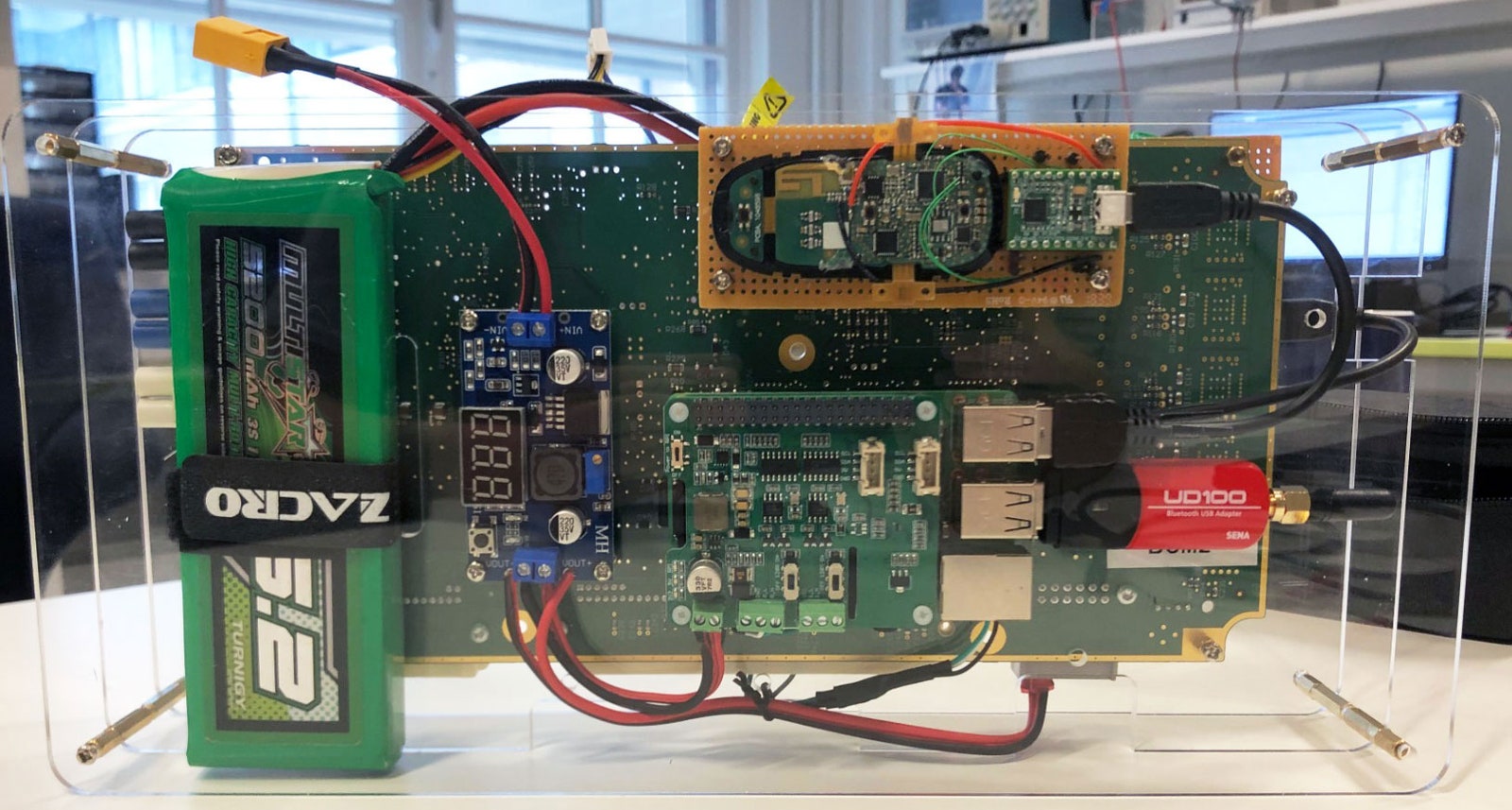

На ландшафте киберугроз случилась неделя баклажанов странных хаков — появилось сразу несколько исследований, в которых заголовок оказывается несколько круче содержания. Начнем с взлома Tesla (новость): китайские исследователи из компании Tencent показали, как можно удаленно взломать этот суперкар. Здесь бы нужно приложить ссылку на исследование, хотя исследования как такового нет: первооткрыватели ограничились видеороликом, где показано, как удаленно можно включать дворники, открывать багажник, и, увы, отключать панель приборов и даже нажимать на тормоз.Удаленный перехват управления CAN-шиной — это в любом случае кошмар любого автопроизводителя: если каким-то образом удается проникнуть на этот уровень, дальше злоумышленнику почти ничто не мешает творить зло. Чуть больше деталей об уязвимости раскрыли представители Tesla в интервью Reuters. Для эксплуатации уязвимости нужно соблюсти следующие условия: используется встроенный в мультимедийную систему авто браузер, при подключении к подготовленной точке WiFi. Вряд ли такое возможно во время движения, хотя всякое бывает: при всей серьезности подобных дыр в этот раз Tesla отделалась легким испугом.

Тем более, что апдейт, закрывающий уязвимость, был передан клиентам Tesla по воздуху, и посещать сервис нет необходимости. В контексте безопасности это определенно большое преимущество. С большинством других авто не обошлось бы без массовой отзывной кампании с обязательным заездом на сервис.

Читать дальше →

Источник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями