Two steps from domain admins

Для большинства внутренних сетей самых разных компаний компрометация домена по причине злоупотребления привилегированными доменными учетными записями, пожалуй, самая распространенная. Иными словами, висящие налево и направо сессии доменного админа сильно упрощают работу потенциального нарушителя. Ведь как только один такой сервер или рабочая станция будет скомпрометирован до компрометации домена, а значит и всей внутренней инфраструктуры, останется лишь шаг. И именно об этом последнем шаге мы и поговорим.

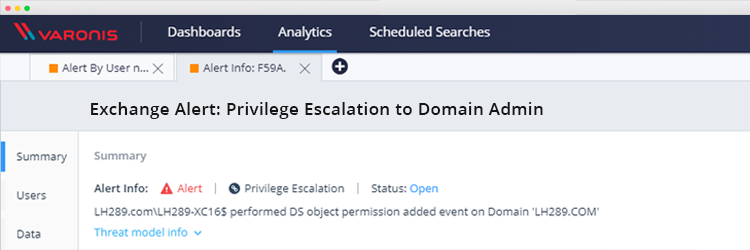

Думаю, большинство, увидев администратора домена в списке сессий очередного скомпрометированного хоста поспешит расчехлить mimikatz и будет несомненно право. Но мы рассмотрим уже достаточно частые ситуации, когда lsass.exe защищен антивирусом либо же и вовсе перед нами lsaIso.exe с аппаратной изоляцией адресного пространства. Автор mimikatz почти сразу предложил известное решение. Но оно потребует перелогон админа, а значит это не совсем 0-click метод, зависящий от удачного стечения обстоятельств.

На самом деле нам не так уж и нужен пароль администратора домена, и в каждом из перечисленных ниже способов мы захватим контроллер домена без пароля.

Читать далееИсточник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями