Спрос на услугу аренды ИТ-специалистов в третьем квартале вырос

Исследование SkillStaff....

Аналитика мобильной рекламы: лиды из CRM для верификации трафика

Выявляем и отсеиваем подозрительный трафик....

LLaMator: Red Teaming фреймворк для тестирования уязвимостей LLM

Привет, Хабр! В этом материале мы, команда LLaMaстеры — студенты 1 курса магистратуры ИТМО AI Talent Hub, представляем фреймворк LLaMator, победивший на хакатоне AI Product Hack в кейсе от компании Raft. Наша задача — создать инструмент для тестирования уязвимостей интеллектуальных систем,...

АудиоАрхив жизни, ИИ и речевая аналитика

Сегодня пятница и снова с вами выпуск бредовых идей для подумать на выходных :-). В этом посте я хотел бы поднять вопрос недостатка программных средств для анализа и обработки аудиозаписей. Аудиозапись сейчас переживает ренессанс, связанный с развитием технологии распознавания речи...... Читать...

Профилирование: сравниваем инструменты pt-pmp и perf на реальных примерах

Привет, Хабр! В предыдущей статье был разобран первичный анализ работы приложения, какие инструменты стоит использовать для сбора информации и как с этими инструментами работать. Напомню, что речь шла о двух утилитах: poor man's profile (pt‑pmp), которая позволяет комплексно оценивать работу...

Как обеспечить безопасность в облаках: обзор рынка

22 мая на AM Live прошел эфир «Как обеспечить максимальную безопасность облаков». В нем приняли участие представители облачных провайдеров, компаний-разработчиков в области информационной безопасности (ИБ) и поставщиков ИБ-решений. Эксперты из Selectel, Yandex Cloud, Angara Security, Nubes,...

Первую премию STORM по защите репутации получили ORM-команды крупных брендов СНГ

...

Узнаем, что делал пользователь через дамп реестра

При расследовании компьютерных инцидентов одним из важнейших действий является сбор улик. Так нам очень важно иметь дамп оперативной памяти, потому что из него можно получить информацию о том, какие процессы были запущены в системе, и, например, можно выделить и сделать дамп процессов, созданных...

RCE-уязвимость в Managed ClickHouse глазами специалиста SOC в Yandex Cloud

Меня зовут Вадим Осипов, я security‑инженер в команде Yandex Cloud. Вместе с моим коллегой Дмитрием Руссаком, тимлидом команды SOC‑инжиниринга, мы занимаемся комплексной безопасностью облака. Архитектура нашей облачной платформы построена так, чтобы не бояться уязвимостей Remote Code Execution в...

Spark_news: Основательница Wildberries сообщила о насильственных попытках заставить её переписать бизнес

...

Spark_news: «Яндекс» хочет проинвестировать свои IT-продукты в Турции

...

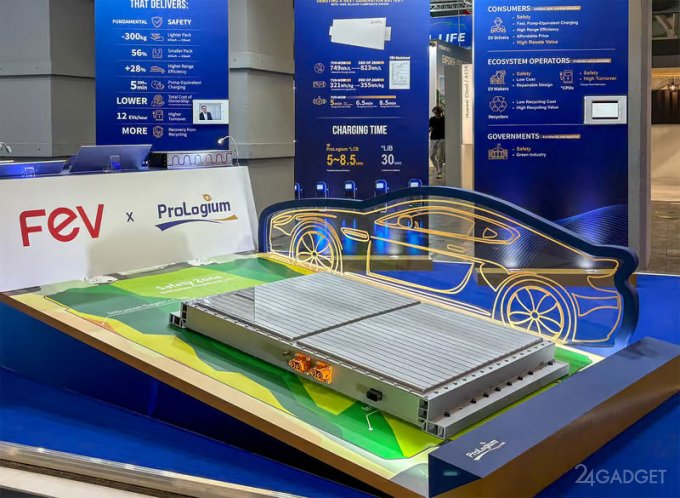

300 км хода за 5 мин зарядки: ProLogium представила готовый к массовому внедрению кремниевый аккумулятор

На Парижском автосалоне тайваньская компания ProLogium представила перспективный тяговый литиевый аккумулятор. От других подобных изделий разработка ProLogium отличается композитным анодом из кремния. Этот элемент позволил повысить как плотность энергии в батарее, так и увеличить скорость её...

Управление рисками в проектах диджитал-агентства: как сохранить нервы и минимизировать последствия

Как работать с рисками, чтобы сохранить ресурсы, увеличивать эффективность проектов и удерживать хорошие отношения с заказчиками....

Кратко разбираем Zerologon на практике и смотрим его артефакты

Привет! В этой статье мы кратко рассмотрим уязвимость CVE-2020-1472 aka Zerologon со стороны красных и синих: на практическом примере научимся эксплуатировать уязвимость, используя разные векторы, а также отметим основные артефакты атаки. Читать далее...

Дизайн-система как инструмент масштабирования и оптимизации ресурсов

Что такое дизайн-система и как она помогает бизнесу....