Google рассказал про критическую уязвимость в процессорах Intel

Исследователи Google опубликовали документ «Reading privileged memory with a side-channel», где описана аппаратная уязвимость, которая затрагивает практически все современные и устаревшие процессоры вне зависимости от операционной системы. Строго говоря, уязвимостей целых две. Одной подвержены многие процессоры Intel (на них проводилось исследование). AMD с ARM также уязвимы, но атаку реализовать сложнее.

— передал "Хабр".

Атака позволяет получить доступ к защищенной памяти из кода, который не обладает соответствующими правами. Пожалуй, самое вероятное и неприятное применение на данный момент — получение дампа системной памяти во время выполнения JavaScript. Другой интересный вариант — эскалация прав чтения памяти из виртуальной машины. Как вам VPS, который ворует данные из других машин хостера? Эксплуатация уязвимости не оставляет следов.

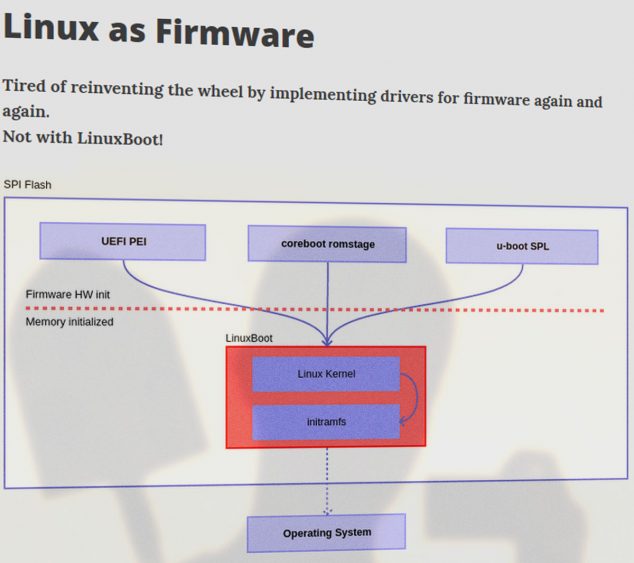

P. S. Google помогает улучшать железо Intel и других производителей с 2017 года, с тех пор, как сотрудник корпорации порекомендовал заменить потенциально "шпионский" UEFI материнских плат, чем-нибудь более безопасным, например курируемой Google системой NERF. В последний раз Intel публиковал материалы об устранении критических уязвимостей своего железа в ноябре 2017 года. К началу 2018 года вовсе не 100% выпущенных ранее сторонними производителями материнских плат на железе Intel получили соответствующее патчи firmware, например для некоторых моделей Dell они лишь ожидаются (на момент публикации).

| Подписаться на комментарии | Комментировать

Источник: Roem.ru

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями