BlackOasis APT: новая кампания с новым зеродеем

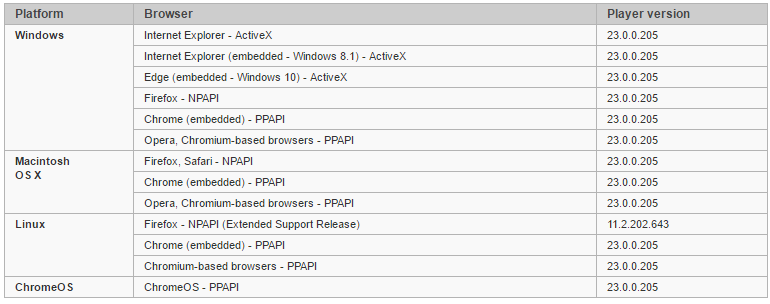

Эксплойт доставлялся жертве через документ Microsoft Office, а его конечной целью была установка последней версии троянца FinSpy. Мы сообщили о баге в Adobe, которая присвоила ему индекс CVE-2017-11292 и буквально вчера выкатила патч.

Пока что мы наблюдали лишь одно использование эксплойта против наших клиентов, из чего можно заключить, что он применяется в штучных целевых атаках.

Проанализировав участвующего в этой атаке зловреда, мы обнаружили его четкую связь с группой, которую мы называем BlackOasis. Мы уверены, что эта команда стоит за атаками с использованием другого зеродея (CVE-2017-8759), обнаруженного FireEye в сентябре 2017 года. Троянец FinSpy, задействованный в новой атаке через CVE-2017-11292, обращается к тому же управляющему серверу, что и троянец, загружаемый через CVE-2017-8759.

Читать дальше →

Источник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями