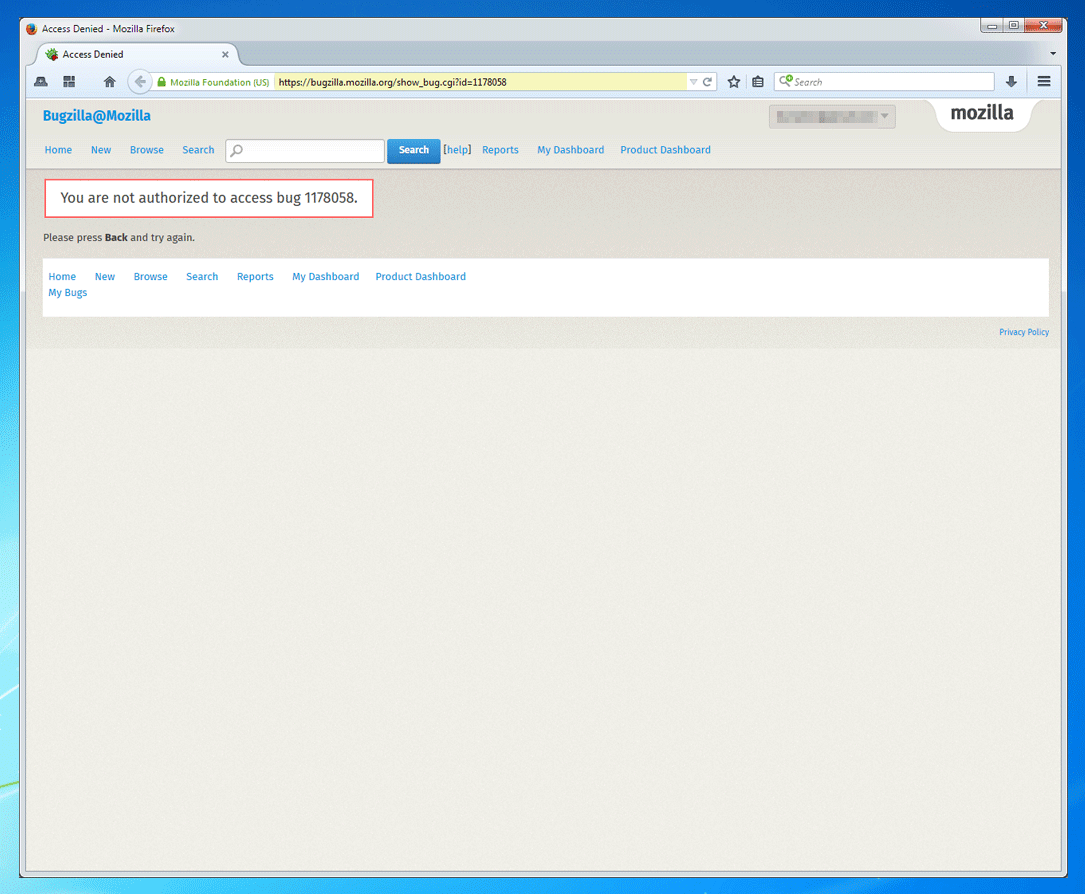

Mozilla выпустила внеплановое обновление 39.0.3 для браузера Firefox. В пояснительной записке сказано, что в обновлении закрыта уязвимость в просмотрщике PDF (PDF.js), позволяющая атакующей стороне незаметно для пользователя воровать локальные файлы с компьютера и загружать их на подконтрольный атакующей стороне сервер. Детали реализации эксплоита скрыты от широкой аудитории (1, 2).

Как сказано в записке, вирус был впервые обнаружен в \"дикой природе\" на одном из российских новостных сайтов - он распространялся через рекламу на этом сайте (не сказано, был ли это дырявый AdWords/AdSense или другая система доставки рекламы). Что это был за сайт - также не сказано (надеюсь, не Роем). Найденные файлы вирус загружал на сервер на Украине.

Вирус работает и под Windows, и под Linux. Интересно, что вирус искал на локальном диске файлы, связанные с разработкой ПО и FTP-серверами. Возможно, чтобы получить доступ к инфраструктуре компаний-разработчиков ПО:

subversion, s3browser, and Filezilla configurations files, .purple and Psi+ account information, and site configuration files from eight different popular FTP clients. On Linux the exploit goes after the usual global configuration files like /etc/passwd, and then in all the user directories it can access it looks for .bash_history, .mysql_history, .pgsql_history, .ssh configuration files and keys, configuration files for remina, Filezilla, and Psi+, text files with “pass” and “access” in the names, and any shell scripts.

| Подписаться на комментарии | Комментировать

Источник: Roem.ru

Источник: Читатель Roem.ru

Другие материалы на сайте b.Z - Записки о гаджетах, людях и музыке